En 1950, Alan Turing se preguntó si una máquina podría engañar a un humano haciéndole creer que estaba hablando con otro humano. Durante décadas fue un experimento mental que nadie fuera del mundo académico se tomó en serio, hasta que dejó de serlo.

Lo que la mayoría de la gente pasa por alto es que la pregunta de Turing nunca fue qué tan buena es la máquina, sino qué tan malo es el humano para notar la diferencia, y ahí sigue viviendo el problema.

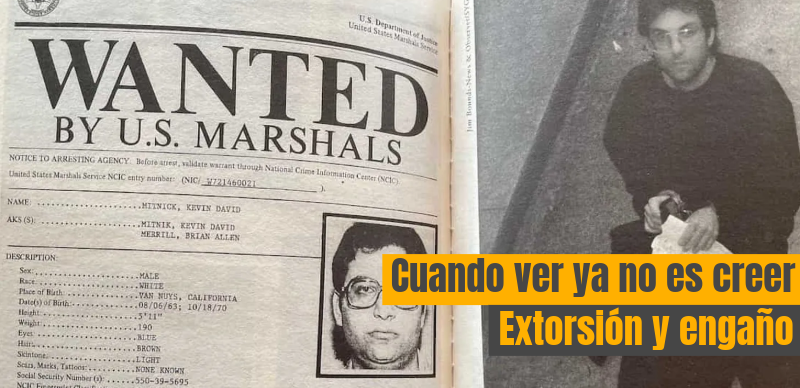

Kevin Mitnick lo entendió mejor que nadie. Pasó años siendo uno de los hackers más buscados de Estados Unidos, y lo interesante es que la mayor parte de lo que hacía no involucraba código. Llamaba a la gente, sonaba como si perteneciera al lugar, y le daban lo que pedía.

En su libro El Arte del Engaño cuenta la historia de un investigador privado contratado por una mujer en proceso de divorcio que quería saber dónde estaba escondiendo el dinero su marido.

Los bancos en EU tienen registro de dónde abre cuentas la gente, pero esa información solo se puede consultar a través de un servicio de verificación que requiere una identificación que únicamente los bancos tienen. Así que, si el investigador la quería, tenía que convertirse en un banco.

Primero necesitaba la terminología interna que lo hiciera sonar como alguien que usa el sistema todos los días, así que llamó a un ejecutivo y le hizo suficientes preguntas casuales como para aprender cómo hablan los empleados cuando interactúan con el servicio de verificación.

Después llamó a otro ejecutivo de otra sucursal haciéndose pasar por un representante de ese servicio que estaba haciendo una encuesta de satisfacción, y como ya sonaba como alguien de adentro, ella le entregó la credencial de acceso del banco sin titubear. Llamó al servicio de verificación, dio la credencial, dio el nombre del marido, y le dijeron exactamente en dónde estaba el dinero.

Sin tecnología, sin hackeo, sin entrar a la fuerza a ningún lado. Nada más una cadena de conversaciones donde cada persona regaló un pedazo pequeño que le pareció inofensivo, y alguien los ensambló para tener acceso completo a información que no tenía por qué ver.

Métodos inaceptables de verificación

Identificador de llamadas. Cuando entra una llamada por internet, el número que ves en tu pantalla no es más que un texto que el sistema del que llama le pegó a la llamada. Por defecto no está autenticado, lo que significa que cualquiera con una cuenta de VoIP puede escribir el número que quiera en ese campo y eso es lo que aparece en tu teléfono.

Hay servicios que te lo permiten hacer por unos cuantos dólares, y algunos proveedores incluso lo ponen en una página de configuración. La FCC trató de arreglarlo con un protocolo llamado STIR/SHAKEN, pero solo funciona en cierto tipo de redes y deja fuera mucho tráfico antiguo e internacional. En la práctica, el identificador de llamadas es una sugerencia, no un hecho.

Reconocer una voz. Mitnick construyó toda su carrera sobre derrotar este punto, y nunca tuvo que clonar la voz de nadie. La confianza y el vocabulario correcto eran suficientes.

La gente escucha lo que espera escuchar, y una vez que el tono coincide con la expectativa, deja de cuestionar. Esto ya era poco confiable cuando la única herramienta era un teléfono y una buena historia.

Conocimiento de información interna. Números de empleado, nombres de departamento, claves de proyecto, siglas internas. Mitnick les llamaba "fichas de póker", porque los atacantes las recolectan en llamadas previas, en redes sociales o en vacantes publicadas, y luego las usan para sonar creíbles en la siguiente llamada.

Cualquiera que conozca tu organigrama y los nombres de tus proyectos puede sonar como un colega frente a alguien que jamás lo ha visto en persona. Saber cómo funciona una empresa nunca ha sido prueba de que trabajes en ella.

Una recomendación de alguien que el receptor no conoce personalmente. Imagínate que alguien te llama y te dice "Sara en contabilidad puede confirmártelo, márcale". Si tú nunca has hablado con Sara, no tienes manera de saber si la persona que te dijo que la llamaras es real, o si la persona que contesta ese número es realmente Sara.

El atacante construyó las dos puntas de la cadena, y tú terminas verificando una ficción con otra.

Una dirección de correo electrónico. El campo "De" en un correo funciona igual que el número en la pantalla del teléfono: el remitente escribe lo que quiera y la mayoría de los programas de correo lo muestran sin cuestionarlo.

Existen protocolos que tratan de detectar esto, pero no todos los dominios los implementan bien, y una cuenta legítima que ha sido comprometida los burla todos. Un correo que parece venir de una dirección conocida no es prueba de que la persona que conoces realmente lo haya enviado.

Métodos aceptables de verificación

Devolver la llamada a un número que ya tienes registrado. No al número que el que llama te dio, sino a uno que ya tenías en tus archivos antes de que empezara la conversación.

Un atacante puede falsificar una llamada entrante desde cualquier número, pero no puede interceptar tu llamada saliente a un número que ni siquiera sabe que tú tienes. La verificación ocurre en tus términos, con tus registros, por tu iniciativa.

Una clave o frase compartida acordada de antemano. Una palabra o frase que dos personas acordaron previamente, idealmente en persona. Si alguien llama diciendo ser tu socio, tu proveedor o tu director financiero, y no puede dar la frase, la conversación se acaba.

La razón por la que esto funciona es precisamente porque se estableció antes del ataque, así que no hay manera de que el atacante sepa siquiera que existe.

Verificación en persona con identificación oficial con foto. Alguien está físicamente parado frente a ti y puedes comparar su cara con una credencial contra un registro conocido. El único método que todavía no se puede replicar a distancia. (No aplican credenciales de empresas o instituciones, solo identificaciones oficiales o ambas).

Verificación a través de un contacto conocido usando un canal distinto. Una solicitud llega por correo, la confirmas llamando a la persona a un número que ya tienes. Una solicitud llega por teléfono, la confirmas mandando un mensaje por otro sistema.

El atacante tendría que comprometer los dos canales al mismo tiempo, lo que es mucho más difícil que comprometer uno solo.

Lo que la inteligencia artificial realmente cambió

El modelo de ataque no ha cambiado. Alguien contacta a un objetivo, suena creíble, hace una solicitud, y el objetivo cumple porque la solicitud parece legítima. Es exactamente la misma secuencia que Mitnick describió hace dos décadas.

Lo que cambió es qué tan convincente puede ser la suplantación sin necesidad de habilidad ni de esfuerzo. Hoy, clonar una voz toma unos cuantos segundos de audio para producir una imitación que la mayoría de los oyentes no puede distinguir de la original.

Los videos deepfake en tiempo real ya pueden sostener una llamada entera sin artefactos visibles. Los correos de phishing generados por IA ya no traen las faltas de ortografía y las frases torpes que antes los delataban.

Te puede interesar: ¿Cómo la IA va a afectar la seguridad de las personas?

En 2025, investigadores de iProov encontraron que solo el 0.1% de los participantes en su estudio identificaron correctamente todos los contenidos sintéticos que les mostraron.

Pero fíjate a qué le están apuntando todas estas tecnologías: a los métodos que ya estaban en la lista de los inaceptables. Hacen que reconocer una voz sea aún menos confiable, que confirmar a alguien por video sea menos confiable, que el correo sea menos confiable.

Ninguna de ellas vence una llamada de regreso a un número pre-registrado, ni una frase clave acordada de antemano, ni una verificación a través de un canal distinto.

La IA no rompió el modelo. Solo eliminó el margen de error que les permitía a las organizaciones ir aguantando mientras lo ignoraban.

Lo que hay que añadir

Frases clave acordadas de antemano para llamadas de voz y video. Cualquier llamada que te pida actuar sobre dinero, credenciales o información sensible debería requerir una clave verbal establecida con anticipación, idealmente en persona.

Una cara en una pantalla ya no es prueba de identidad, y tampoco lo es una voz familiar en el teléfono, pero una frase que solo dos personas acordaron en un cuarto con la puerta cerrada, todavía sí lo es.

Verificación obligatoria por un canal distinto para solicitudes de alto impacto. Si una solicitud llega por un canal, la confirmación tiene que pasar por otro distinto que el solicitante no haya iniciado.

Sin excepciones por urgencia y sin excepciones por jerarquía, porque la urgencia es la herramienta favorita del atacante y la jerarquía es la segunda.

Una cultura donde verificar la identidad se vea como competencia. Las empresas que terminan comprometidas son aquellas donde cuestionar a alguien con jerarquía se siente como insubordinación. Las que sobreviven son aquellas donde se siente como hacer tu trabajo.

Ningún procedimiento de verificación sobrevive a una cultura que castiga a la gente por cumplirlo.

Mirando un poco más adelante, ya están surgiendo estándares como el C2PA, que funcionan como una especie de cadena de custodia criptográfica para contenido digital, y te permiten verificar de dónde viene un archivo y si ha sido alterado.

No te va a decir si algo es falso, pero sí te va a permitir confirmar si algo es auténtico y viene de quien parece venir. La adopción todavía está en pañales, pero la dirección es clara y vale la pena estarle siguiendo el rastro.

La parte que nadie quiere oír

Existe la tentación de fijarse en lo espectacular, porque las llamadas con video deepfake que le cuestan millones a las empresas hacen titulares dramáticos.

Pero la enorme mayoría de las pérdidas por ingeniería social en el 2026 siguen viniendo del mismo tipo de ataques que han funcionado durante décadas: un correo de phishing, una llamada con un pretexto, alguien haciéndose pasar por soporte técnico para conseguir que le restablezcan una contraseña, un repartidor confirmando una dirección o un código en tu celular.

Estos ataques no requieren IA. Requieren paciencia, un teléfono, y un objetivo al que nunca le enseñaron a verificar. Los ataques sofisticados se llevan la prensa, pero los simples se llevan el dinero.

El marco de Mitnick no era producto de su época. Era un conjunto de principios sobre lo que constituye prueba de que alguien es quien dice ser, y esos principios no han caducado. Lo que caducó es la excusa para no seguirlos.

Una última cosa

Esta misma lógica explica cómo funcionan la mayoría de las extorsiones telefónicas anónimas en México. El que llama no sabe nada de su víctima cuando empieza, lo va construyendo.

Primero alguien obtiene un número de teléfono, lo cual hoy es trivial porque los números circulan en bases de datos filtradas, en formularios que la gente llenó sin pensar, o simplemente comprados al mayoreo.

Después marcan a la casa o a la oficina y la persona que contesta, tratando de ser amable, dice "no, el señor no está, está de viaje" o "está en una junta". Con eso ya saben que la persona existe y que no está disponible para defenderse.

Otra llamada a un familiar o a un vecino, haciéndose pasar por alguien de una empresa de paquetería o de un banco, y consiguen el nombre completo. Una búsqueda rápida en redes sociales les da el nombre de la esposa, de los hijos, dónde estudian, a qué se dedica.

Para cuando hacen la llamada de la extorsión, ya tienen suficiente información para sonar como si supieran exactamente quién es la víctima y dónde encontrarla, aunque en realidad no sepan nada que no les haya regalado ella misma o su gente. Y de nuevo, cada pieza por separado parecía inofensiva.

Así es como funciona la ingeniería social. Casi nunca es una sola brecha dramática. Es una cadena de revelaciones pequeñas, aparentemente inocentes, que alguien va ensamblando hasta formar una llave.

La regla más efectiva de toda la seguridad de la información viene de entender esto: si la información no es tuya, no la compartes. No importa qué tan rutinaria suene la solicitud ni qué tan legítimo parezca quien la hace.

Si alguien te pide la extensión de otro empleado, su horario, su número de empleado o cualquier otra cosa que no sea tuya, la respuesta siempre es la misma: esa información no es mía para darla.

Si de verdad es urgente, se puede tomar un número para regresar la llamada y dar el mensaje a la persona interesada para que sea esta quien tome la decisión de entregar o no más información.

No se trata de no querer ayudar. Se trata de entender que cada pedazo de información que entregas en nombre de alguien más, puede ser una pieza de un rompecabezas que tú no puedes ver armarse. El atacante no necesita que le des todo. Solo necesita que le des tu pieza.

Basado en el marco de verificación y autorización de Kevin D. Mitnick y William L. Simon, El Arte del Engaño: Controlando el Elemento Humano de la Seguridad (Wiley, 2002), Capítulo 16. Adaptaciones para la era de la inteligencia artificial por Pablo Ortiz-Monasterio.